Cài đặt và cấu hình FreeIPA Server trên Centos 7

FreeIPA Server là một hệ thống quản lý danh tính và xác thực (Identity and Authentication Management) mã nguồn mở, chủ yếu được sử dụng trên các hệ thống Linux, đặc biệt là Red Hat và CentOS/Rocky/AlmaLinux.

FreeIPA bao gồm những thành phần nào?

FreeIPA tích hợp nhiều công nghệ mã nguồn mở để cung cấp một giải pháp quản lý tập trung:

-

LDAP server (389 Directory Server): Lưu trữ thông tin người dùng, nhóm, máy tính…

-

Kerberos: Cung cấp xác thực mạnh, hỗ trợ Single Sign-On (SSO).

-

DNS server (tùy chọn): Quản lý tên miền nội bộ.

-

NTP server: Đồng bộ thời gian cho hệ thống.

-

Dogtag (Certificate System): Cấp phát và quản lý chứng chỉ số (CA).

-

SSSD (System Security Services Daemon): Giao tiếp giữa client và FreeIPA server.

-

Web UI + CLI: Giao diện quản trị và dòng lệnh.

FreeIPA dùng để làm gì?

-

Quản lý người dùng, nhóm, quyền truy cập trên toàn bộ hệ thống một cách tập trung.

-

Xác thực người dùng bằng Kerberos (có thể kết hợp LDAP).

-

SSO (Single Sign-On): Người dùng chỉ cần đăng nhập một lần để truy cập các dịch vụ khác.

-

Tích hợp với hệ thống DNS để quản lý bản ghi tên miền nội bộ.

-

Cung cấp chứng chỉ SSL nội bộ cho các hệ thống (CA nội bộ).

-

Thay thế Active Directory trong môi trường Linux thuần.

Ví dụ sử dụng FreeIPA trong thực tế

-

Một công ty có nhiều máy chủ Linux muốn quản lý quyền truy cập người dùng tập trung, có thể cài FreeIPA Server và kết nối tất cả các máy chủ khác như IPA Clients.

-

Khi một nhân viên nghỉ việc, chỉ cần xóa tài khoản khỏi FreeIPA Server là quyền truy cập bị thu hồi trên toàn hệ thống.

Yêu cầu hệ thống:

| Thành phần | Yêu cầu |

|---|---|

| OS | CentOS 7 (Minimal hoặc Full) |

| RAM | Tối thiểu 2 GB (khuyến nghị 4 GB+) |

| CPU | 2 vCPU trở lên |

| Hostname | Đặt FQDN (ví dụ: ipa.example.com) |

| SELinux | Cho phép (enforcing) |

| Firewalld | Đang chạy (firewall active) |

| DNS | Nên cấu hình tĩnh / nội bộ |

Hướng dẫn cài đặt

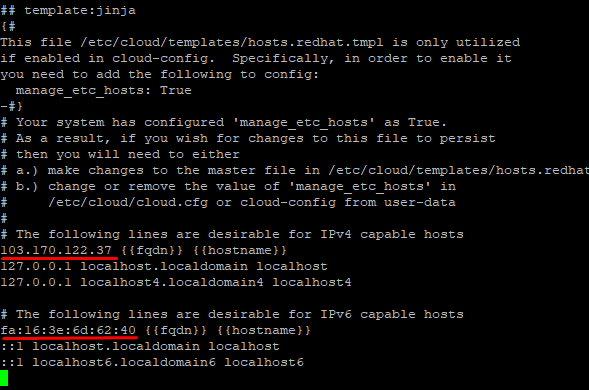

Bước 1: Đặt hostname và ánh xạ IP public

Giả sử bạn có IP public: 103.170.122.37

Và bạn muốn hostname là: ipa.cloud365.vn

hostnamectl set-hostname ipa.cloud365.vn

echo "103.170.122.37 ipa.cloud365.vn" >> /etc/hosts